První verze šifrovacího nástroje TrueCrypt byla vydána již před deseti roky, přesně 2. února 2004, avšak pouze pro Windows. Podpora Linuxu byla přidána v listopadu 2005 a uživatelé OS X se dočkali až čtyři roky od vydání první verze. Co se týče vývoje, je TrueCrypt velmi specifický. Jeho autoři se totiž prezentují prostě jako TrueCrypt Team a nikdo neví, kdo nástroj vlastně vyvíjí. V souvislosti s registrací ochranné známky se objevila dvě jména: David a Ondřej Tesařík. Nic víc o nich však nevíme, ani to, zda jsou skutečná.

Přestože jsou zdrojové kódy veřejné, TrueCrypt obecně není považován za svobodný software, a proto není obsažen ve většině linuxových distribucí. Nástroj má vlastní licenci, která je však poměrně nejasná. Většina expertů na svobodný software se shoduje, že neumožňuje zásahy do zdrojového kódu a distribuci pozměněných zdrojových kódů či binárek. Autoři ani nepřijímají patche od externích vývojářů.

Pochybnosti a bezpečnostní audit

Po odhalení aktivit americké Národní bezpečností agentury se objevily také informace, že se NSA snaží infiltrovat různá šifrovací řešení. Vyvstala tedy i otázka zda je TrueCrypt, zřejmě nejpoužívanější šifrovací nástroj, bezpečný. Anonymita autorů mu na důvěryhodnosti, přiznejme si, moc nepřidává. I když pohledy na tuto záležitost se různí. Podle některých názorů anonymita chrání autory před nátlakem, kterému by mohli být vystaveni z nejrůznějších stran.

V rámci komunity vznikla iniciativa, která požadovala audit zdrojových kódů. Na bezpečností revizi kódů se vybralo více než 80 tisíc dolarů a iniciativu nakonec podpořili i anonymní autoři. Společnost iSEC Partners již provedla první část auditu a zveřejnila zprávu, ze které TrueCrypt vychází relativně dobře. Pár chyb a nesrovnalostí se sice našlo, ale nic nenasvědčuje tomu, že by šlo o úmyslně vložený backdoor či něco podobného. Druhá a důležitější část auditu, která se zaměřuje na kryptografickou stránku věci, ještě nebyla dokončena.

Je opravdu konec?

Ve středu 28. května 2014 ve večerních hodinách se na webu projektu objevila jasná, seč značně podivná zpráva: Používání TrueCryptu není bezpečné, může obsahovat neopravené bezpečnostní chyby.

Zároveň byl oznámen konec projektu a byla vydána verze 7.2, která je však určena pouze pro migraci na jiné šifrovací řešení. Nová verze již obsahuje pouze dešifrovací část. Je samozřejmě možné, že si autoři prostě řekli už nás to nebaví, balíme to

, ale podivné vyjádření nahrává i dalším teoriím.

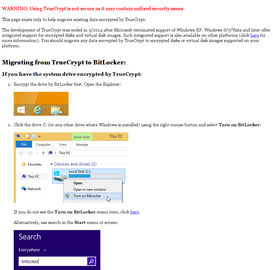

Zvláštní je i to, že autoři doporučují přechod na nástroj BitLocker od Microsoftu. Ten je totiž proprietární a u něj už vůbec nevíme, zda se v něm nenachází nějaká ta zadní vrátka. Před pár týdny se navíc na webu TrueCryptu objevila informace o budoucí podpoře Windows 8. Nově vydaná verze 7.2 je podepsána stejným klíčem, kterým byly podepsány předchozí verze. I pokud by byla potvrzena autenticita vyjádření, nemusí to nutně znamenat konec projektu. Jak bylo řečeno, licence TrueCryptu není zrovna svobodná, nicméně zdrojové kódy jsou k dispozici a na projekt někdo může navázat. Možná by to nebylo košer, ale kde není žalobce, není soudce.

Aktualizováno: Na adrese TrueCrypt.ch už se objevila iniciativa, jejímž cílem je TrueCrypt zachránit. Dává k dispozici binárky i zdrojové kódy poslední regulérní verze 7.1b. O dalším fungování iniciativy bude teprve rozhodnuto. Již nyní však zdůrazňuje, že není anonymní a sídlí ve Švýcarsku, kde by neměla být tolik na ráně. Zakladateli jsou Thomas Bruderer a Joseph Doekbrijder.

Hack, nebo nátlak?

Teorií o konci TrueCryptu můžeme vymyslet mnoho. Nejpravděpodobněji se však jeví scénář cíleného útoku, nebo donucení vývojářů k ukončení vývoje. Nabourání stránek a odcizení klíče je také poměrně pravděpodobnou možností. Nicméně v tomto konkrétním případě neexistují další indicie, které by ji podporovaly. Ondřej Caletka ze sdružení Cesnet nám potvrdil, že nastavení domény podle Passive DNS nejeví známky podezřelé manipulace, od roku 2010 nedošlo k žádné změně. O únos domény tedy zjevně nejde. Server SourceForge, na kterém projekt hostuje, se vyjádřil podobně: Tým TrueCryptu nás se žádnou stížností nekontaktoval. Nezdá se, že by byl účet kompromitován, je užívám stejným stylem jako doposud.

Teorie nátlaku na vývojáře se zdá o něco pravděpodobnější. Pokud by některá z třetích stran (ať už soukromá či státní) zjistila identitu vývojářů, mohla je k ukončení nebo ovlivnění tak důležitého projektu pod různými pohrůžkami donutit. Pokud oznámení o konci projektu sepsali opravdu autoři, jeho divným vyzněním se mohou snažit dát něco najevo. Třeba že ukončení projektu není tak úplně rozumné, ale nutné.

V této souvislosti nelze nevzpomenout na nelehký osud služby Lavabit. Tato šifrovaná e-mailová služba proslula tím, že ji používal i Edward Snowden, který zveřejnil tajné dokumenty sledovacích programech NSA, zejména programu PRISM. Právě NSA po Lavabitu požadovala předání privátních klíčů, aby mohla komunikaci v rámci služby monitorovat. Majitel služby Ladar Levison byl nakonec donucen ustoupit, NSA předal klíče vytištěné malým písmem na jedenácti listech papíru a zavřel krám.

TrueCrypt však není služba, ale pouhý kus softwaru. A v tom je značný rozdíl. Těžko po někom státní orgány mohou oficiální cestou požadovat, aby přestal vyvíjet v zásadě neškodný software. Ale jak dobře známo, i ve státních strukturách se najdou útvary, které nefungují úplně podle pravidel. Ale to už jsou spekulace. Nelibost států vůči šifrování je však očividná. Právě ve Spojených státech se vede debata, zda se pátý dodatek ústavy, který mimo jiné zahrnuje známé právo nevypovídat, vztahuje i na hesla či šifrovací klíče. Tamní soudy již v několika případech rozhodly protichůdně.

Ticho po pěšině

Od oznámení už uběhlo několik desítek hodin, ale žádné nové informace se neobjevily. Matthew Green, iniciátor auditu a jeden z hrstky lidí, kteří na autory měli kontakt, zveřejnil poslední zprávu, kterou od nich dostal: Těšíme se na výsledky druhé části vašeho auditu. Mockrát díky za vaši snahu!

Nyní už vývojářský tým na zprávy neodpovídá. Green přiznává, že moc neví, co si o celé záležitosti myslet. Nevylučuje však žádnou možnost. Ani tu nejprostší, že byl projekt ukončen bez závažných důvodů. Ale jestliže byl podpisový klíč opravdu ukraden, je to důvod k opatrnosti. Vývojáři nám o tom nemohou dát vědět,

dodává.

Ze stejného důvodu nedoporučuje používat nejnovější verzi, která už teoreticky mohla být vydána útočníkem. Někteří uživatelé vidí ještě možnost, že v programu byla nalezena chyba gigantických rozměrů. V tom případě by oznámení konce projektu možná opravdu bylo nejlepším řešením, které by minimalizovalo počet poškozených uživatelů. Zatím to vypadá, že TrueCrypt opravdu skončil. Možná úplně, možná se reinkarnuje, ale o okolnostech jeho konce se dost možná nikdy nedozvíme.

Výhodou TrueCryptu bylo, že byl funkčně silný a zároveň uživatelsky přívětivý. To druhé se o většině alternativ říct nedá. Pro Linux jsou k dispozici například eCryptfs, který nabízí řada distribucí hned při instalaci, EncFS či LUKS. I pro Windows je řešení celá řada, ale žádné nevyčnívá. I když se nám na TrueCryptu nemusela líbit anonymita vývojářů, faktem zůstává, že šlo o nejrozšířenější a tím i nejprověřenější šifrovací nástroj. Plnohodnotná alternativa tu jen tak nebude.