Zajímavosti z konference Black Hat

V uplynulém týdnu se řada zástupců globální bezpečnostní komunity zúčastnila pomyslného „hackerského letního tábora“, tedy dvou ze světově nejvýznamnějších bezpečnostních konferencí pořádaných každoročně v Las Vegas – Black Hat a DEFCON.

U druhé jmenované konference si, vzhledem k tomu, že její oficiální program končí až v pondělí 13. 8., budeme muset na kompletní výstupy ještě počkat (byť informace o některých přednáškách – například jedné věnované možnostem obcházení bezpečnostních mechanismů na macOS – jsou již veřejně přístupné).

O přednáškách z konference Black Hat však v průběhu týdne nejen kontinuálně informovala řada odborných médií, ale slidy z velkého počtu z nich jsou v současnosti navíc již volně publikovány. Z témat, která byla v rámci jmenované konference probírána, si přitom krátkou zmínku zaslouží alespoň ta následující.

Využívání jazyků bezpečně pracujících s pamětí

V rámci své keynote přednášky se tomuto tématu věnovala ředitelka Office of the National Cyber Director (ONCD), Kemba Walden, mimo jiné v kontextu všeobecného užívání otevřeného softwaru a kritických zranitelností, které se v něm mohou vyskytovat (zejména v souvislosti s nedávnými zranitelnostmi v knihovně log4j).

Že Spojené státy cítí potřebu zvyšovat bezpečnost otevřeného softwaru podtrhuje i skutečnost, že ONCD spolu s CISA a vybranými dalšími federálními agenturami vypsaly v minulém týdnu veřejné RFI zaměřené mj. právě na získání vstupů ohledně bezpečnosti open-source kódu.

Útok na satelitní komunikační síť Viasat KA-SAT

Kybernetický útok cílený na KA-SAT proběhl současně s ruskou invazí na Ukrajinu v únoru 2022 a vedl k vyřazení jmenované satelitní sítě z provozu, v důsledku čehož ztratily připojení k internetu systémy nejen na Ukrajině, ale po celé Evropě. Z útoku bylo později obviněno Rusko a to ve stejném týdnu, kdy na něj byl Spojenými státy a zeměmi EU uvalen druhý balík ekonomických sankcí.

Viceprezident společnosti Viasat, která satelitní síť provozuje, Mark Colaluca, v rámci vystoupení na konferenci Black Hat nově doplnil, že systémy Viasatu byly ve skutečnosti zasaženy dvěma různými útoky, přičemž útočníci místy postupovali vysoce sofistikovaným způsobem, vyžadujícím detailní znalost fungování zasažené sítě a dlouhodobou přípravu. Bez uvedení dalších detailů též zmínil, že vedle jiného bezpečnostního dění společnost v průběhu uplynulého roku identifikovala i několik incidentů spojených s útoky na infrastrukturu Viasatu přes rádiové frekvence.

Aktivity dříve nedokumentované APT skupiny

Výzkumníci společnosti ESET informovali v rámci své prezentace o nově identifikované APT skupině, kterou označují jako „MustacheBouncer“ a která se specializuje na špionážní aktivity cílené na ambasády cizích zemí v Bělorusku. ESET označil za středně pravděpodobné, že skupina, která je aktivní přinejmenším od roku 2014, jedná v souladu se zájmy samotného Běloruska.

Vedle netradičně úzké specializace je jmenovaná skupina zajímavá i skutečností, že v rámci své činnosti využívá mj. adversary-in-the-middle útoky na internetovou konektivitu svých obětí, a to zřejmě na úrovni lokálních poskytovatelů internetového připojení.

Zranitelnosti postihující kryptoměnové peněženky

Specialisté ze společnosti Fireblocks ve své prezentaci představili sadu zranitelností v MPC (multi-party computation) kryptografických protokolech GG-18, GG-20 a Lindell 17, kterou hromadně pojmenovali BitForge.

Zranitelnosti, které jsou v současnosti již převážně záplatovány v důsledku jejich předchozího nahlášení provozovatelům postižených systémů, údajně umožňovaly získat peníze z kryptoměnových peněženek na platformách Coinbase, Zengo nebo Binance, a to bez vědomí jejich vlastníka či provozovatele platformy.

Vedle výše zmíněných informací vztahujících se k přednáškám na konferenci Black Hat zaslouží širší zmínku ještě alespoň dvě novinky z uplynulého týdne.

Microsoft přestane od října prodlužovat licence pro své služby v Rusku

Společnost Microsoft údajně informovala své ruské zákazníky, že po 30. září jim již neumožní prodlužovat stávající subskripce pro své služby.

Prodeje nových produktů v Rusku Microsoft zastavil již v březnu 2022, vzhledem k tomu, že dle odhadů portálu Forbes Russia však stále produkty a služby této společnosti využívá mezi 70 a 90 % korporátních klientů v Rusku, lze předpokládat, že nadcházející nedostupnost služeb a updatů bude mít na ruské organizace – a jejich kybernetickou bezpečnost – citelný dopad.

DHS bude prověřovat bezpečnostní praktiky Microsoftu

Americký Department of Homeland Security (DHS) v pátek oznámil, že jeho Cyber Safety Review Board bude prověřovat oblast cloudové bezpečnosti. Zaměří se při tom na možná zlepšení v oblasti řízení identit a autentizace (mj.) na straně poskytovatelů cloudových služeb.

Přestože DHS ve svém vyjádření explicitně nejmenuje společnost Microsoft jako cíl svého zájmu, vzhledem k nedávné kompromitaci e-mailových účtů řady federálních organizací USA hostovaných v prostředí Exchange Online (a následném osočení společnosti Microsoft z nedbalosti a žádosti o její prošetření ze strany jednoho z amerických senátorů) je zaměření této aktivity zřejmé.

Další zajímavosti

- NIST publikoval návrh nové verze svého rámce Cybersecurity Framework

- Byla publikována trojice nových side-channel zranitelností postihujících moderní procesory

- Severokorejské APT skupiny údajně kompromitovaly ruskou organizaci zaměřenou na vývoj raket

- Polské policejní orgány zlikvidovaly bulletproof hosting Lolek, který byl využíván mj. skupinou za ransomwarem NetWalker, a zadržely 5 jeho administrátorů

- Za přispění Interpolu byla zlikvidována phishing-as-a-service platforma 16shop

- Google neuspěl se žádostí o zrušení žaloby související se sledováním uživatelů v „incognito“ módu

- Německá zpravodajská služba upozornila na kybernetické útoky na íránské disidenty žijící v Německu

- Zranitelnost v technologii Dell Compellent umožňuje v případě specifické konfigurace získat administrátorské heslo k VMware vCenter

- Ukrajina varuje před vlnou útoků využívajících open-source C2 framework Merlin

- Ukrajina údajně zabránila ruskému kyberútoku na své vojenské polní systémy

- Společnost CrowdStrike publikovala 2023 Threat Hunting Report

- Výzkumníci vytvořili metodu pro identifikaci DDoS útoků, která je významně přesnější než doposud využívané algoritmy

- Ransomwarové skupiny stále častěji využívají k průnikům zero-day zranitelnosti

- Nedávno objevená zranitelnost v nástroji Ivanti Endpoint Manager Mobile postihuje dle nových informací všechny jeho verze

- Nově objevený adware cílený na Android „zobrazoval“ reklamy při vypnuté obrazovce

- Nová malwarová kampaň cílí na nezkušené kyberzločince

- Chrome 116 přidává post-kvantovou šifru

- NÚKIB upozornil na podvodné telefonáty od falešných pracovníků bank odkazujících se na NÚKIB

- Zoom po negativní reakci uživatelů zpřesnil podmínky pro využívání zákaznických dat pro trénink AI

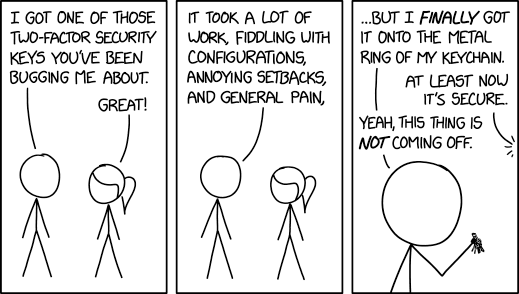

Pro pobavení

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…