Certimonis, autorita, co to zřejmě má spočítané

Certimonis je francouzská certifikační autorita poskytující DV certifikáty webovým stránkám. Mezi důvěryhodnými autoritami Mozilly je od roku 2015. Nyní začínají vyplouvat na povrch určité nesrovnalosti, které by se důvěryhodné autoritě stávat neměly. Na seznamu prohřešků je získání mezilehlého certifikátu podepsaného od tehdy již nechvalně proslulé autority StartSSL, nekomunikace se zástupci Mozilly, nekompletní audity, zásady vydáváni certifikátů v rozporu s požadavky CA/Browser fóra, špatné chování OCSP odpovídačů a nakonec i technické chyby ve vydaných certifikátech.

Naštěstí zatím nebyl odhalen přímo nekalý úmysl, spíše to vypadá na sérii větších či menších opomenutí. V každém případě, pokud chce autorita zůstat mezi důvěryhodnými, bude muset přinejmenším začít se zástupci Mozilly komunikovat a chyby co nejdříve opravit.

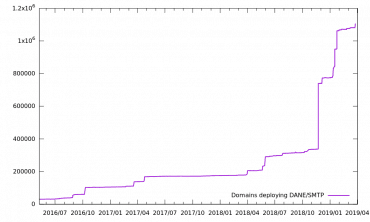

Počet e-mailových domén s podporou DANE exponenciálně roste

Zatímco webové prohlížeče stále závisí na infrastruktuře veřejného klíče, při předávání pošty mezi poštovními servery je situace jiná. Správce nizozemské domény SIDN upozorňuje na skokový nárůst počtu domén, které pomocí protokolu DANE zabezpečily příjem pošty.

Počet domén, které implementují DANE pro SMTP, tedy jsou podepsané pomocí DNSSEC a zároveň obsahují TLSA záznamy pro MX servery.

Za nárůstem se schovává především několik velkých e-mailových hostingů, které nasadily DNSSEC a DANE pro všechny domény svých zákazníků. Mezi prvními na seznamu jsou i české hostingy Active24 a OneBit. Gratulujeme!

Kvůli požadavku na DNSSEC v grafu zcela jistě není ani jedna slovenská doména. To se ale konečně mění: na Velký pátek byl zaveden DNSSEC i pro doménu nejvyšší úrovně .SK. Nový investor, který je zároveň dodavatelem nového registračního systému, tak konečně vyrovnává technologický dluh u našich sousedů.

Google implementoval MTA-STS, posílá pravidelné reporty

A zatímco svět pomalu nasazuje DANE, Google oznámil ostré spuštění konkurenčního protokolu MTA-STS. Ten se sice obejde bez DNSSECu, ale je to za cenu mnohem větší komplexity protokolu. Bezpečné spojení se navíc uplatní teprve až po prvním úspěšném spojení. Přijímá-li doména velmi málo zpráv, může to představovat problém.

Co ale můžeme opravdu ocenit, je zasílání pravidelných reportů o neúspěšných TLS spojeních podle RFC 8640. Díky tomu je možné získat upozornění, když odesílající server nedokáže navázat bezpečné spojení a odmítne tedy předat poštu. Tím je možné odhalit například chybu konfigurace poštovního serveru ještě předtím, než si problému všimnou uživatelé.

Data Íránských řidičů ke stažení

Když se bezpečnostní expert nudí a jen tak surfuje po internetu, často se nestačíme divit, co dokáže najít. Bob Diachenko takhle jednou pomocí vyhledávače BinaryEdge prohledával veřejně vystavené NoSQL databáze, až našel instanci MongoDB, obsahující produkční data íránské taxi aplikace TAP30. V databázi se nacházelo víc než milion jmen a přijmení řidičů, čísla jejich osobních dokladů a telefonů.

Za přístup k cizím datům odměnu nezískáte

Jiný bezpečnostní expert, Ayoub Fathi, objevil podezřelé funkce API služby Shopify, která provozuje tisíce nejrůznějších e-shopů. Při prvním pokusu na tisícovce obchodů objevil jen čtyři, z toho jeden zavřený, nicméně po zdlouhavé analýze více než 800 000 obchodů objevil data o tranakcích u více než dvanácti tisíců obchodů, přičemž 8700 jich daná data mělo nastavena jako privátní. Objev nahlásil provozovateli platformy, včetně žádosti o vyplacení odměny za nalezení zranitelnosti. Odměnu společnost odmítla vyplatit, protože podle jejího názoru došlo k porušení podmínek nabídky.

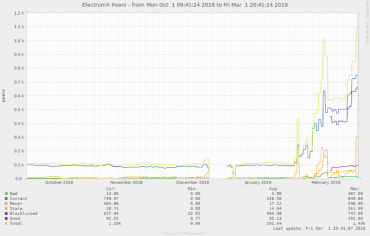

Obléhání peněženky Electrum

Populární bitcoinová peněženka Electrum čelí náporu útočníků, snažících se vylákat kryptoměny z uživatelů. Peněženka používá princip zjednodušeného ověření plateb, kdy nepracuje s celým blockchainem, ale místo toho předává transakce veřejným serverům, které teprve ověřují transakce. A tady je právě problém: spousta serverů je falešných a na pokus o odeslání transakce reagují chybou. Ta byla dříve v aplikaci zobrazena přímo uživateli, a to dokonce včetně podpory HTML. To útočníci využili k sofistikovanému phishingu, kdy chybovou zprávou z falešného serveru nalákali uživatele na stažení aktualizované verze peněženky, která byla ve skutečnosti malwarem.

Autoři peněženky Electrum se nakonec rozhodli použít stejnou zranitelnost k propagaci skutečné nové verze originální aplikace. Na to podsvětí zareagovalo ohromným DDoS útokem na legitimní servery, takže falešné servery získaly výhodu. Ve výše odkazovaném článku společnosti Malwarebytes Labs byly odhaleny dvě varianty malwaru a sledováním blockchainu bylo zjištěno, že došlo k odcizení desítek až stovek bitcoinů.

Pro pobavení

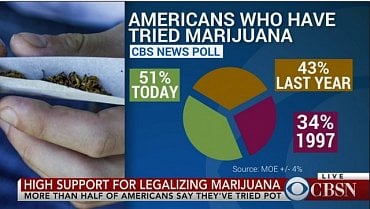

Koláčové grafy jsou takový Comic Sans mezi grafy. Lidé je rádi používají, odborníci jimi opovrhují. V každém případě to rozhodně není vhodný typ grafu, chcete-li porovnat podíl Američanů, kteří zkoušeli marihuanu letos, loni a v roce 1997. Nejspíš pod jejím vlivem musíte být, aby vám nevadilo, že dílek označený jako 51 procent je viditelně menší než polovina, všechny dílky dávají dohromady 128 procent a zdrojem informací v grafu prezentovaných je chybovost plus mínus čtyři procenta.

Populární sociální síť Facebook je v poslední době zatížena mnoha skandály. Chcete-li nezůstat pozadu, stačí sledovat počítadlo na příhodné adrese dayssincelastfacebookscandal.com.

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…