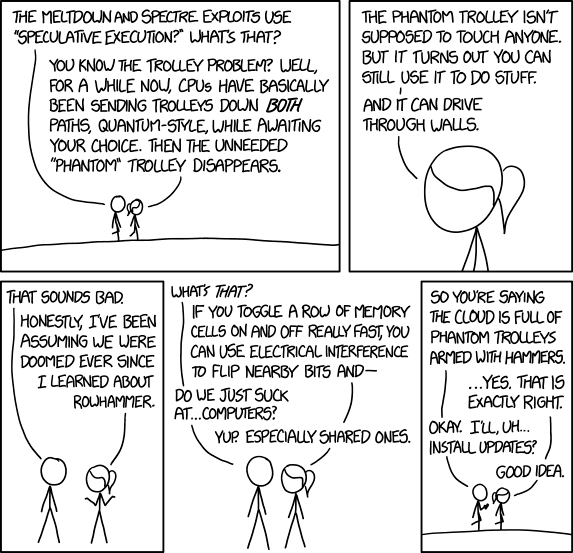

Spectre a Meltdown

Začátek roku přinesl nové zranitelnosti v procesorech, pojmenované Spectre a Meltdown. Obě umožňují útočníkovi dostat se do části paměti ke které by neměl mít přístup. Protože se jedná o chybu přímo v procesoru, postiženy jsou všechny operační systémy.

Okolo celé záležitosti se strhla velká panika, obzvláště po té, co bylo zveřejněno, že oprava této chyby na systémové úrovni výrazně zpomaluje chod počítače.Uklidnění situace nepomohlo ani informační embargo, které by mělo končit 9. ledna, kdy by již měly být k dispozici opravy pro všechny operační systémy.

Za poslední týden bylo napsáno mnoho článků zabývajících se tímto tématem, třeba ten na Root.cz.

Mozilla oficiálně potvrdila, že lze zranitelnost zneužít vzdáleně pomocí JavaScriptu vloženého do webové stránky, aktualizace prohlížečů je tedy velice žádoucí.

XKCD, Randall Munroe, CC by-nc

Alphonso poslouchá televizní vysílání

Množství her pro Android a iOS obsahuje program Alphonso, který pomocí mikrofonu zařízení zjišťuje, jaký televizní program a reklamní spoty sledujete, což následně využívá k lepšímu cílení reklamy. Program se tím nijak netají a má to uvedeno v zásadách soukromí, obecně ovšem uživatelé příliš nezkoumají oprávnění aplikací.

Správci hesel v prohlížečích

Výzkumníci z Princeton's Center for Information Technology Policy objevili zajímavou praktiku reklamních společností, které prostřednictvím automatického doplňování a skrytého přihlašovacího formuláře monitorují návštěvníky webových stránek bez jejich interakce. Uživatelské jméno je často e-mailová adresa, na kterou mohou dále cílit reklamu.

Využívají 11 let starou chybu správců hesel. Jakmile je na stránce nalezeno pole username nebo password, správce hesel ho předvyplní i v případě, že pole není viditelné. Výzkumníci vytvořili jednoduchou stránku, kde si můžete chování vašeho prohlížeče ověřit. Zatím není známo, že by se někomu podařilo takto odcizit kompletní přihlašovací údaje.

Nové CSRF v PhpMyAdmin

Ashutosh Barot objevil chybu CSRF (Cross-site Request Forgery) v populární aplikaci PhpMyAdmin, která se používá pro správu databází pomocí webového rozhraní. Útočník může prostřednictvím podvrženého odkazu provádět operace s databází. K úspěšnému provedení je třeba znát jméno databáze a tabulky. Záplaty pro PhpMyAdmin už byly vydány.

Težím, težíš, těžíme

Podle ESETu na konci roku významně stoupl výskyt malware JS/CoinMiner který k těžení kryptoměn zneužívá přímo webový prohlížeč. Po navštívení infikované stránky javascript na pozadí bez vědomí uživatele využívá výkon počítače k těžení kryptoměn.

Druhá varianta malware využívá exploitu EternalBlue SMB a chová se jako trojan.

Zaměřeno na senzory

Už několikrát proběhla informace o možném i praktickém zneužití senzorů mobilního telefonu. Tentokrát se v Nanyang Technological University podívali na možnost odhadnutí pinu za pomoci různých senzorů zařízení (barometr, gyroskop, senzor osvětlení, …) Úspěšnost přesahovala 80 procent.

Trackmagedon

Vangelis Stykas objevil vážné nedostatky v zabezpečení dat rozličných služeb pro sledování polohy. V mnoha případech se mu podařilo dostat se k datům o poloze. V některých případech i obrázkům nahraných prostřednictvím služby.

Backdoor ve WD My Cloud NAS

Byla objevena zadní vrátka v zařízení My Cloud NAS od Western Digital. Jedná se o klasický případ, kdy je v zařízení natvrdo nastaveno uživatelské jméno a heslo, které nelze změnit. Chyba byla nahlášena, ale ani po 180 dnech není stále opravena. Současně byla reportována chyba, která umožňuje nahrání jakéhokoliv souboru na zařízení, čímž lze opět získat přístup k datům nebo ovládnout zařízení.

Pro pobavení

Intel meltdown

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET.