Zranitelnost Dirty_Sock

Ubuntu a některé další linuxové distribuce trpí vážnou zranitelností, díky které může lokální útočník nebo program získat práva uživatele root a zcela tak ovládnout napadený systém. Zranitelnost CVE-2019–7304 byla pojmenována „Dirty_Sock“ a nalézá se v REST API pro službu snapd. Ta se nalézá v Ubuntu a také některých dalších distribucích (Debian, OpenSUSE, Arch Linux, Solus,Fedora). Jedná se o univerzální balíčkovací systém, který zajišťuje kompatibilitu aplikací skrz různé distribuce bez potřeby jejich modifikace.

RESTful API, které pomáhá provádět různé akce v rámci operačního systému, používá řízení přístupu, kterým ovládá oprávnění uživatelů k provádění konkrétních úloh. Některá API, která mohou v systému dělat zásadní změny, jsou omezená pouze na uživatele root, zatímco ostatní funkce API jsou dostupné všem uživatelům. Samotná chyba se týká způsobu, kterým mechanismus kontroly přístupu k těmto API kontroluje UID spojené s obdrženým požadavkem, neboť umožňuje lokánímu útočníkovi přepsat proměnou UID a dostat se tak i k funkcím API, ke kterým má jinak přístup pouze uživatel root.

Švýcarské on-line volby

Švýcarská vláda přišla s oznámením investice (250 000 CHF) do nového Bug bounty programu, který má předejít manipulaci voleb skrz on-line volební systém. Aby došlo ke splnění požadavků federálního práva, musí být systém certifikován před prvním použitím a musí být zveřejněn zdrojový kód. Jak uvádí tisková zpráva, která byla zveřejněná na stránkách Swiss Post, budou mít profesionální etičtí hackeři možnost měsíc zkoušet útočit na systém, aby bylo skutečně jisté, že systém elektronického hlasování je bezpečný.

Pen test pro kontrolu bezpečnosti již provedl akreditovaný subjekt. Projekt má probíhat od 25. února do 24. března. Je otevřen nejen tuzemským, ale i celosvětovým žadatelům, kteří se mohou registrovat na webových stránkách onlinevote-pit.ch. V rámci projektu je možné vyhrát až 50 000 CHF v závislosti na zjištěných slabinách. O finančních odměnách bude rozhodovat Swiss Post a ne federální vláda. Dosud se zaregistrovalo více než 1 000 účastníků ze Švýcarska, (30 %), Francie (17 %), Spojených států (5 %), Německa (5 %) a Kanady (4 %). Celý systém je však dostupný pouze v němčině, francouzštině, italštině a rétorománštině – nikoli v angličtině.

Naše postřehy

Hackeři přišli na další způsob, jak ochránit své škodlivé programy před antivirovou detekcí na macOS. Jednoduše se tvářili jako instalace populárního softwaru, například Little Snitch, kde se kromě instalace slíbené aplikace nachází i EXE aplikace zkompilovaná pomocí Mono frameworku. Mono je open-source implementace od Microsoft .NET Frameworku, který umožňuje vývojářům vytvořit aplikaci, která bude fungovat napříč platformami, a to včetně operačního systému Linux a macOS. Takto na první pohled legitimní instalace kromě slíbeného programu nainstaluje také program, který bude tajně sbírat a odesílat data uživatele.

Nové rozšíření čínského zákona o bezpečnosti Internetu přináší bezpečnostní hrozbu. Vyšetřovatelé Ministerstva veřejné bezpečnosti dostávají do rukou pravomoc zkontrolovat každou firmu. Buď vynuceným vzdáleným přístupem nebo fyzicky s doprovodem alespoň dvou ozbrojených policistů. Navenek je účel líbivý, protože se zdá, že čínští příslušníci pomáhají identifikovat a odstranit skrytá bezpečnostní rizika, která byla nalezená při inspekci. Na druhou stranou inspektoři nijak nejsou nuceni vyšetřovanému podat zprávu, jaké zranitelnosti našli. To v praxi znamená, že do libovolné společnosti, která operuje v Číně, může náhle vstoupit třetí firma pověřená vládou, aby si zkopírovala všechna data a nainstalovala backdoory. Můžeme jen doufat, že nadnárodní společnosti, které operují v Číně, rozdělily své sítě a databáze tak, aby se totální kontrola dat týkala co nejméně zákazníků ze svobodných zemí.

Ve středu 13. února byla napadena největší maltská banka. Během útoku došlo k pokusu ukrást 13 milionů euro. Postižená „Bank of Valletta“, která je z velké části vlastněna státem, ve snaze zabránit škodám vypnula své systémy včetně e-mailu a internetového a mobilního bankovnictví, navíc zavřela pobočky a vypnula výběrové automaty. Banka prohlásila, že nedošlo ke kompromitaci uživatelských účtů. Peníze měly být rozeslány do bank v České republice, Hong Kongu, Velké Británii a USA, avšak transakce se podařilo dohledat a vrátit.

Ve zkratce

- Útočníci zničili službu VFEmail, zničili data i zálohy

- Neopravená macOS chyba umožňuje aplikacím sledovat historii navštívených stránek

- Útočníci napadají WordPress přes plugin Cost Estimation

- Nová varianta malwaru Shlayer pro macOS

- Německo povolilo použít své cyber skills v rámci NATO

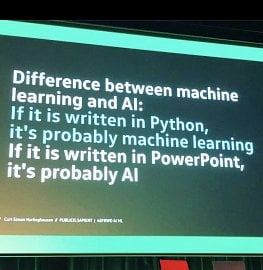

Pro pobavení

O seriálu

Tento seriál vychází střídavě za pomoci pracovníků Národního bezpečnostního týmu CSIRT.CZ provozovaného sdružením CZ.NIC a bezpečnostního týmu CESNET-CERTS sdružení CESNET, bezpečnostního týmu CDT-CERT provozovaného společností ČD - Telematika a bezpečnostních specialistů Jana Kopřivy ze společnosti Nettles Consulting a Moniky Kutějové ze sdružení TheCyberValkyries. Více o seriálu…