I když v dnešní době dobře víme, že optimálním zabezpečením přístupu do aplikace je pro běžného uživatele dvoufaktorová autentizace, stále ještě platí, že bez hesel se ve světě digitálních účtů neobejdeme. Hesla nás provázejí při přihlášení do počítače, sociální sítě, k e-mailové službě nebo do telefonu a musíme si je pamatovat a nebo obměňovat.

Co se dozvíte v článku

V Turrisu jsme díky síti Turris Sentinel v průběhu celého roku nashromáždili několik poznatků ohledně hesel, která používají útočníci. Tyto poznatky bychom chtěli porovnat s obecnými pravidly pro tvorbu bezpečného hesla.

Odkud bereme údaje o heslech

Na routeru Turris (ať už Omnia, Turris 1.x , MOX) provozujeme minimální Honeypoty (minipoty). To jsou služby na routeru, které se pro venkovní síť hlásí buď jako server HTTP, FTP, SMTP nebo TELNET. Útočníci se na takovou falešnou službu snaží připojit. V případě, že jde o službu, která vyžaduje ověření, musí zadat heslo a uživatelské jméno.

Měsíčně produkujeme Sentinel Report, kde jsou tabulky s nejfrekventovanějšími hesly. Z úvodů jednotlivých reportů budeme čerpat v tomto článku.

Délka hesla

Různá doporučení se shodnou na formě s minimem osmi znaků a více. Jak to vidí útočníci? Zkoušejí lámat i dlouhá hesla?

V únorovém reportu jsme psali: V heslech to vypadá, že roboti zjistili, že mnoho aplikací vyžaduje alespoň osm znaků hesla, takže nejoblíbenější heslo února je 12345678.

Ze všech shromážděných reportů je patrné, že to samozřejmě není absolutní limit. Zaznamenali jsme hesla kratší i delší. Nicméně, co se týče hesel složených z náhodně generovaných řad znaků, je tento limit víceméně pravidlem. Může to být tak, že složitost hesel s více znaky je tak vysoká a pravděpodobnost úspěšného uhádnutí tak nízká, že to útočníci zkouší jen ojediněle a tudíž se tyto pokusy nedostanou do statistiky tak vysoko.

Bavíme se ale o hádání hesel na dálku. Pokud útočník láme heslo z již uniklého haše, počet znaků má na jeho úspěšnost nesporně významný vliv. Nebojte se proto používat hesla delší než osm znaků, na většině služeb je to možné. Ale ani heslo s více znaky nemusí být bezpečné, pokud již bylo použito někde jinde a uniklo na veřejnost nebo se dá odhadnout.

Alfanumerické řady a speciální znaky

Jednou ze zažitých pouček při tvorbě hesla je také vybírat hesla z různých skupin znaků. Ačkoliv jsou tyto poučky dnes již přežité, stále se s nimi každý z nás setkává. Některé služby vás nenechají nastavit heslo bez toho, aby prošlo i kontrolou, zda mimo jiné obsahuje alespoň jeden symbol z určité skupiny (malá velká písmena, speciální znaky a číslice).

Pokud máte pro různé služby různá hesla, ale generujete je pomocí nějakého jednoduchého pravidla, útočník může uhádnout pravidlo a z jednoho uniklého hesla odvodí další. Útočníci nezkoušejí jen přímo hesla uniklá, ale i variace z nich odvozené.

V květnu jsme identifikovali některé zajímavé skupiny hesel s podobnými vlastnostmi. Především nás zaujala obdoba QWERTY, kde se heslo tvoří sekvencí kláves na klávesnici tak, jak jdou nějakým způsobem za sebou.

Neopomenuli jsme upozornit na generování kombinace slova a jednoduché přípony z rumunských IP adres.

Otázkou, na kterou nelze úplně s jistotou odpovědět a která by nás samozřejmě nejvíce zajímala, je, zda jsou tato hesla:

- tvořena ručně živým člověkem,

- vygenerována nějakým algoritmem,

- získána z nějakého úniku hesel.

V oblasti hesel skokový nárůst zaznamenalo heslo Changeme123 (Změň mě). Zajímavou, ne však nečekanou obdobu QWERTY, představuje další často používané heslo 1QAZ2wxx. Z Rumunska a Bulharska proudilo mnoho pokusů s hesly, která všechna shodně končí na @123.

Náš nejbližší tip by byl:

| heslo | typ | důvod |

|---|---|---|

| Ručně | 1QAZ2w???? | zřejmě ruční zadání |

| z úniku | Changeme123 | výchozí heslo, |

| algoritmem | ??@123 | náhodné slovo + přípona |

Do které kategorie by se pak zařadily leetspeak varianty hesla password, které na nás začaly pršet v červenci, můžeme jen hrubě odhadovat. Nicméně patrné z nich je jedno. Totiž že poučka o jednom speciálním znaku je nedostatečná. Rozhodně neuškodí mít kromě písmen a čísel speciálních znaků více. Důležité ale je, aby heslo nebylo stejné ani podobné heslu, které používáte jinde.

Zato jsme zaznamenali více než desítku „leetspeakových“ variant hesla „password“. Myslíme si, že použití leetspeaku jakožto kryptografického nástroje nemá v současné době takový význam.

Nejlépe z celého hodnocení vychází hesla s náhodným sledem různých skupin znaků. Je třeba se (z hlediska námi sesbíraných dat) při tvorbě bezpečného hesla vyhnout nějakým pravidlům, posloupnostem a uspořádáním.

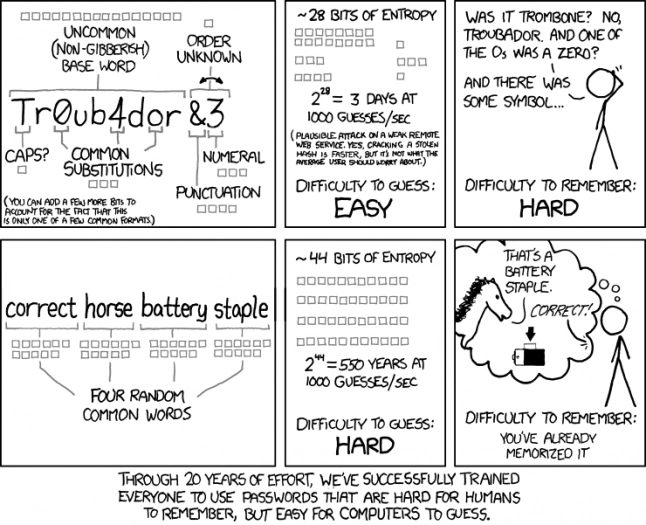

Výchozí hesla, opakovaná hesla, slova

Za neprůstřelné určitě nelze považovat v žádném případě heslo takové, které obsahuje jen slovo ze slovníku. A to v jakémkoliv jazyce. Na druhou stranu, když ze slov složíte dlouhé nesmyslné věty, tak získáte vcelku bezpečné a snadno zapamatovatelné heslo. Ale pozor, slavné citáty a hlášky z filmů se mezi bezpečná hesla také nepočítají, ač jsme na ně mezi útočníky zatím nenarazili.

Ačkoliv se jedná o velmi špatnou praxi, stále se můžete setkat se službami, které posílají při registraci heslo na e-mail nebo dokonce používají heslo výchozí. V obou těchto případech neváhejte a heslo ihned změňte, jinak je riziko zneužití skutečně vysoké. V předchozí části jsme kritizovali heslo Changeme123, v červenci roku 2023 se do popředí našich statistik dostalo heslo P@ssw0rd. Při té příležitosti jsme napsali následující:

Pokud se podíváme na hesla, zaujme nás jedno: P@ssw0rd. Je to krásný příklad špatného způsobu vytvoření hesla, v žádném případě se nejedná o heslo náhodné a bezpečné. Mnoho služeb při zakládání účtu nebo při inicializaci uživatelského rozhraní (například na routeru) používá předdefinované heslo.

Navzdory všem varováním ho v mnoha případech uživatelé nikdy nezmění. Tak tomu bývá i u tohoto hesla. Z těchto důvodů routery Turris při nastavování vyžadují volbu hesla vlastního. Použití předdefinovaného hesla je pro útočníka jednou z nejvřelejších pozvánek do systému.

Je patrné, že útočníci hledají nejsnazší možnou cestu průniku. Tou bezesporu je použití hesla z úniků, proto je potřeba si hesla chránit.

Klávesnice podruhé

Srpen byl pro útočníky typický hlavně sekvencemi kláves tak, jak jdou za sebou na klávesnici. Historicky jsme viděli i hesla odvozená od jiných rozložení než je americké, například AZERTY, ale americké rozložení u těchto hesle dominuje.

Sekvence kláves, jako například vítěz uplynulého měsíce, heslo 1qazXSW@, může na první pohled vypadat bezpečně, je ale spíše pozvánkou pro útočníka. Sekvence kláves jako hesla nepoužívejte. I přesto, že mohou působit náhodně, vzhledem k sebraným datům se zdají být v poslední době mezi útočníky oblíbenější než skutečná slova.

I přesto, že se nedoporučuje používat hesla tvořená slovníkovými pojmy, na vrchol tabulky se taková nedostala moc často. To už se spíš před ně dostane číselná řada (např. 12345678) nebo sekvence stisků na klávesnici. Stále to ale neznamená, že je vhodné taková hesla používat.

Obecná pravidla pro hesla

V článku jsme si prohlédli zvyky útočníků, které jsou zachyceny našimi pastmi. Z těchto našich poznatků lze odvodit pár pravidel, čemu se při tvorbě hesla vyhnout. Výčet není zdaleka úplný a nezohledňuje jiné typy útoků (např. offline útoky). Přesto existují obecná pravidla, jejichž dodržováním lze do velké míry eliminovat riziko online i offline útoků. Tím pravidlem je: „Používejte na každý účet jiné, náhodně generované a dlouhé heslo.“

Že se to nedá zapamatovat? Samozřejmě že ne. Dnes má každý z nás desítky až stovky různých účtů. Proto jsou tady specializované nástroje – „správci hesel“, které vám umožní bezpečná hesla používat, aniž byste si je museli pamatovat. Chcete-li útočníkům ztížit situaci ještě více, používejte všude tam, kde je to možné, druhý faktor. Samozřejmostí by to mělo být pro významné účty.

Pokud to služba umožňuje, používejte druhý faktor odolný proti phishingu, kterými jsou hardwarové FIDO tokeny nebo softwarová obdoba takových klíčů ve formě vašeho telefonu spojeného s biometrikou. Jejich použití je velmi jednoduché a je to to nejbezpečnější, co dnes máme k dispozici. Pro kontrolu, zda bylo vaše heslo někdy použito ve sběru v rámci sítě Turris Sentinel, lze využít náš nástroj na Kontrolu hesel. Služba je implementována tak, že heslo ověří i bez toho, aby se přenášelo na naše servery a tedy zůstává stále důvěrné.

(Původně vyšlo na blogu CZ.NIC.)